本报记者 程维 北京报道

打着部委的名义、保密水印、随信送笔……11月12日,记者节刚过,《中国经营报》记者就收到一份贴心“大礼”——快递来的两页纸,包含承诺提供300万元人民币的“专项扶贫协议书”和“通知书”,意在引导记者通过某网址登录,从而进入一场骗局。

值得注意的是,尽管通过诸多细节有心人不难发现“假得离谱”,但有专家提醒,如果收信者就此放松警惕、抱着玩一玩的心理,按照操作进行,则极有可能被动泄露更多个人信息,并出现资金损失。

记者根据两页纸信息,进行技术追踪发现,尽管该骗术看似简单,但想要追查背后的链条仍存在较高难度。这种线下与线上相结合的骗局,值得注意,本报也特别在此提醒,谨防上当。

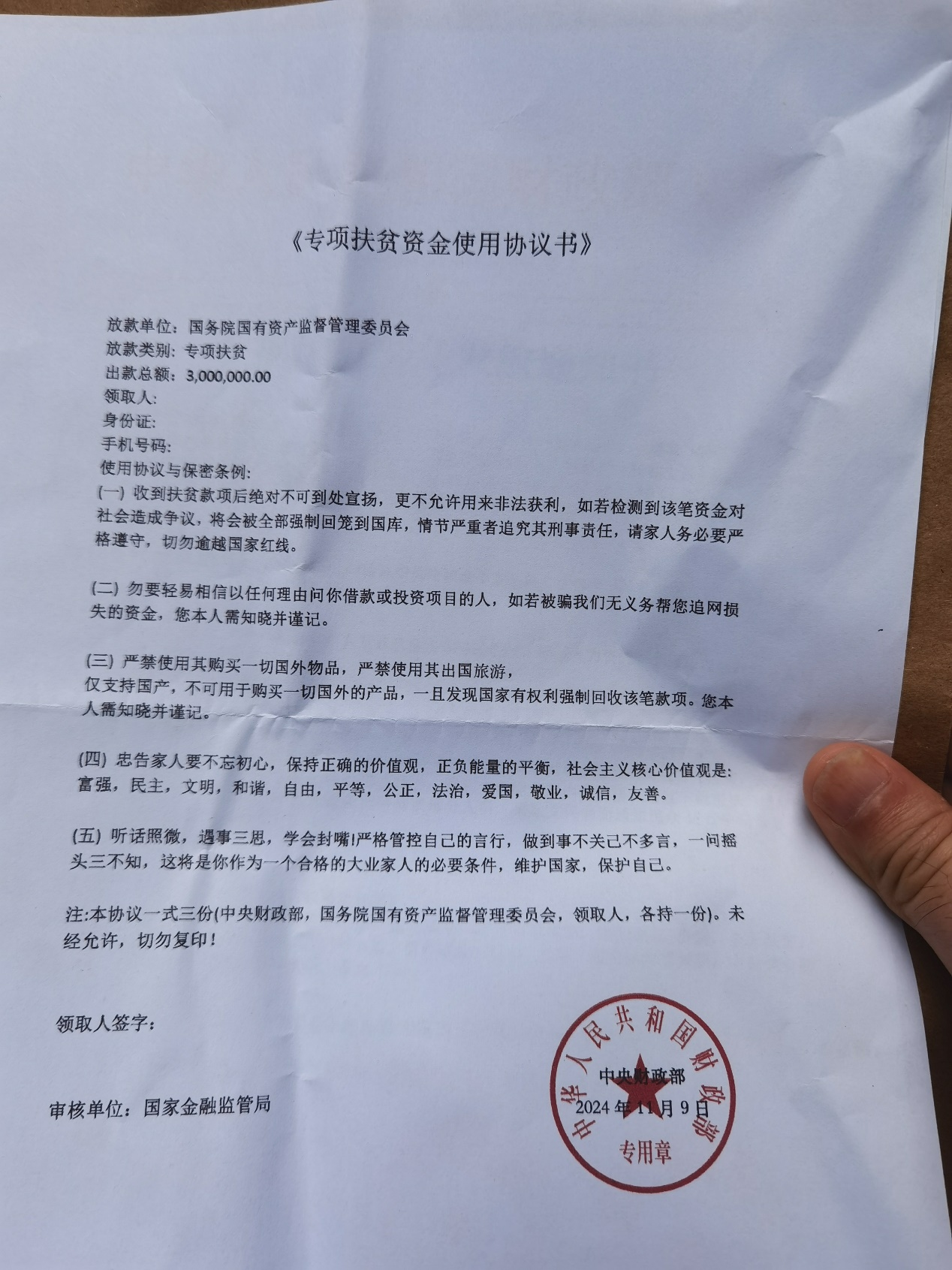

记者收到的可领300万元人民币的《专项扶贫资金使用协议书》,该《协议书》落款人的格式极不规范。 程维/摄影

公文格式错误及印章混乱

记者收到的这份“礼物”,由韵达快递从上海发来,打开快递则是一个标准的档案袋,内含2页A4打印纸,分别是一份《专项扶贫资金使用协议书》和一份《专项扶贫资金发放通知单》。该快递还附送了一支黑色塑料外壳的签字笔,或许是为了方便记者在《协议书》上签字。

而两页纸骗术表演,充满大量荒诞细节,令人不忍细看。

该《协议书》的盖章显示为“中华人民共和国财政部专用章”,但落款单位却为“中央财政部”。通常,财政部公文行文的法定全称为“中华人民共和国财政部”,“中央财政部”这一提法绝非官方表述,即使出现在口语中,也是极为不规范的表达。

此外,该《协议书》的放款单位为“国务院国有资产监督管理委员会”,财政部与国资委为平级单位,财政部发一条通知就让国资委出钱,不符合国家财政资金支出程序,国资委也无法定的、直接针对个人的扶贫支付义务。

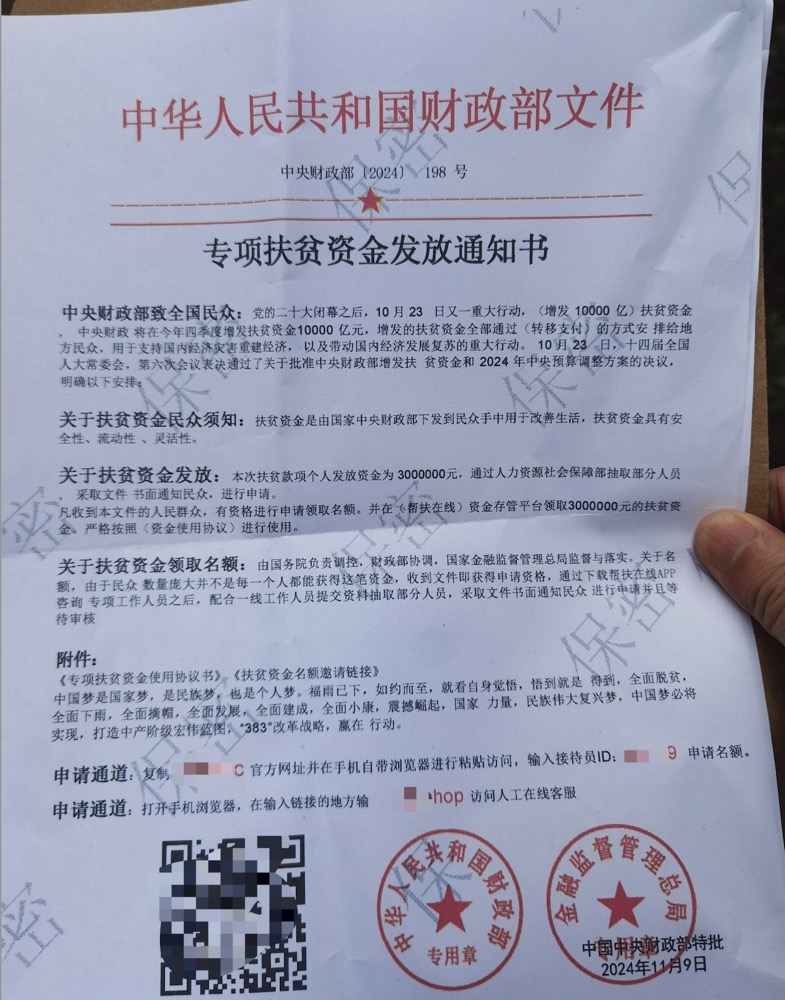

另一份《发放通知单》落款红色章体,则是用彩色喷墨打印机打出的红色章印,章体颗粒粗糙,章内每个字周围都有一圈散喷的红色墨点。此外,落款的“中国中央财政部特批”,让人忍俊不禁——似乎此事特别重大需要“特批”。

该份《发放通知单》的另一枚章,为“金融监督管理总局”专用章——“金融监督管理总局”其实是一个简称,且简称不完整、不规范,规范的简称应为“国家金融监管总局”,全称为国家金融监督管理总局。当然,不会有国家单位或企业公章采用简称刻制公章。

整份《发放通知单》上,斜着打印着几排“保密”字样。该件上所列文字,有多处多余的空格,审核和校对不严格,不符合公文规范。

《发放通知单》错漏百出,落款及签章错误,正文有多处空格,不符合公文规范,网址为境外廉价网址,草拟诈骗文本的人文化水平不高。 程维/摄影

用浏览器打开《发放通知单》上提示诱导路径zxbf.cc后,显示为一款手机App下载,该App是一款免费的端对端加密聊天软件,使用者需要用安卓手机下载该App后,即会遭到诈骗者相对封闭的洗脑式沟通——2023年11月,有收到类似300万扶贫诱导信息的受骗者曾向本报记者讲述过受骗过程,其诈骗方式是,要领到这300万元,需要先按国家规定缴纳25%个人所得税75万元。

如果被诱导者并没有75万元,诈骗者会帮助对方快速开通一批网贷,等到网贷一到账,诈骗方即可通过各类读屏软件,快速将被诱导者银行卡上的资金转走。

目前,我国国家机构的网站后缀多为“.org.cn”, 其中“.org”是指政府机构或公共事务机构之意,“.cn”为中国专用域名后缀。而“.cc”及“.shop”的域名,则是目前全球域名系统中的廉价网址,通常50元至100元即可注册。

经查询,此前国内已有多省市警方发布警示信息,类似“一眼假”的、漏洞百出的诈骗信息,多为来自境外的诈骗诱导性传单,提请各界不要轻信。

记者用专用追查工具倒查zxbf.cc的IP地址,发现该IP地址位于香港,图中红色方框处为服务器所在楼层。

倒查发件者难

经查,该份快递的收件名为记者的淘宝购物专用网名,鉴于记者使用淘宝时均为正常购物,这表明记者的淘宝购物个人信息,已经被平台或者平台上营业的卖家泄露。

该份快递的承寄方为韵达快递。记者查询韵达快递的揽件人为侯翼浩的手机号1870XXXXX674,该号码提示为停机。经韵达快递公开服务电话查询该单号,得知此件的揽件者为韵达快递上海奉贤区新奉服务部。记者通过韵达客服号问到该服务部号码,此号无人接听,也无人回复。

快递的寄件人显示为王**(记者注:*号为韵达快递屏蔽掉的寄件人信息,无法显示),寄件手机号码填的是座机号:02****123(*号为不显示)。寄件地址为上海市奉贤区奉高路999号。地图显示,该地址目前在一家工业园区内,999号有几家消防设备企业及一家实业公司。

《邮件快件实名收寄管理办法》于2018年10月22日由交通运输部公布施行。该办法根据《中华人民共和国邮政法》《中华人民共和国反恐怖主义法》《中华人民共和国网络安全法》《快递暂行条例》等法律、行政法规制定。截至记者发稿时止,韵达快递上海奉贤区新奉服务部未回复记者的电话。

记者用技术手段追查该《发放通知单》上公布的网址:zxbf.cc,发现该网址注册于2024年11月7日,域名使用期只有1年。

ys2.shop则注册于2024年11月12日,也就是记者收到该份快递的当天,该网址才开通。用浏览器打开该网址,上面为一个网页版诱导聊天窗口,聊天窗口中的AI聊天对象多次发过信息来问:“您好,请问您是收到邀请函来验证的吗?”

经IP地址追查工具查询,zxbf.cc网址的IP地址为115.126.113.19,该IP地址位于香港,系租用香港盈科电信的服务器,具体服务器地址位于打砖坪街49—53号华基工业大厦二座8层某室。

11月12日下午,记者查询ys2.shop的IP地址为15.197.162.184,该IP地址与美国惠普公司重合。但是,11月13日凌晨,ys2.shop的IP地址就跳转到了立陶宛。这表明该机构可能采用了定期或不定期服务器跳转或中转代理。

此外,ys2.shop的页面打开后的域名被跳转为http://amanose.life,该网址的IP地址位于南非豪登省约翰内斯堡Cloudinnovation数据中心。

重庆一位网络安全专家向记者指出,该类IP地址往往设置有复杂的中转代理,这导致追查起来极为费时费力,且最终未必能查找到真身。

(编辑:郝成 审核:张荣旺 校对:张国刚)